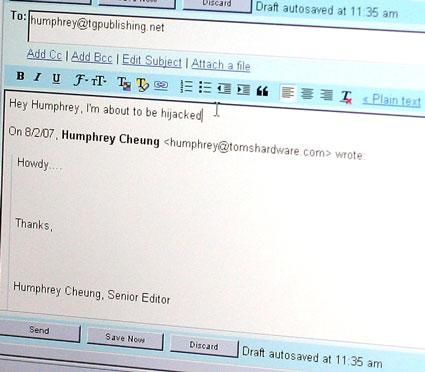

“我收到了一封邮件写着:我喜欢羊。但这封邮件不是我朋友发的——而是来自于假借我朋友之名的黑客。”

在最近召开的黑帽安全大会(Black Hat security convention)上,Errata Security的CEO Robert Graham劫持了Gmail会话并阅读其邮件内容,让所有在座的人都吃了一惊。更进一步,他还亲自

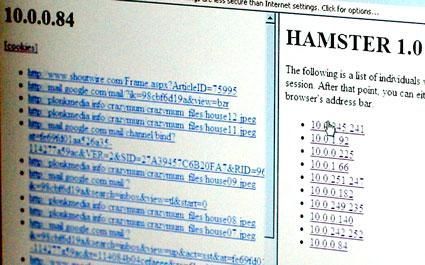

攻击实际上很简单,首先Graham需要截获数据包。在大会现场我们用的是Wi-Fi无线网络,正合适。然后Graham用Ferret嗅探满会场飞舞的所有cookie,复制给他自己的浏览器——用一个叫做Hamster的小

事实上这个攻击可以截取几乎所有基于cookie的网络应用程序,顺利通过Graham“测试”的网络邮箱有Google的Gmail,微软的Hotmail,还有Yahoo Mail。他强调这些应用程序仅仅使用cookie,因此他不需要用户名和密码,只要IP地址即可。

ZDNet的技术主管和编辑George Ou主动作为

既然攻击依靠对流量进行嗅探,那么使用SSL或其他类型的加密措施(比如VPN)就能阻止Graham的破解。然而,大部分在公共场合无线热区上网的人并没有使用这样的保护措施。

能够毫无阻拦地阅读他人的邮件,这样的攻击看起来非常诱人,尤其是对于这些参加黑帽安全大会的人而言。即将召开的

George Ou给TG Daily的Humphrey发送的邮件

Hamster 的运行界面